Илон Маск раскрыл предназначение камеры над зеркалом заднего вида в Tesla Model 3

Предназначение большинства камер, сенсоров и датчиков электромобиля Tesla Model 3 известно. Но есть одна камера, которая была установлена неизвестно зачем. Речь идет о камере, располагающейся над зеркалом заднего вида в салоне Tesla Model 3.

С момента выпуска электромобиля ее предназначение оставалось неизвестным. Ходили слухи, что камера нужна для того, чтобы компания могла отслеживать действия водителя во время работы Autopilot. После очередного обновления ПО электромобиля камера была привязана именно к автопилоту и Tesla Network, так что все казалось достаточно логичным.

И это предположение оказалось почти верным. Недавно Илон Маск раскрыл предназначение устройства. По его словам, камера нужна для того, чтобы автомобиль Tesla можно было использовать как автономное такси. А также для того, чтобы электромобили можно было сдавать в аренду сторонним лицам. Функция сдачи в аренду уже предусмотрена в ПО, но оставалась неактивной пару лет.

Маск сообщил, что камера будет следить за действиями водителей взятых в аренду робомобилей, включая моменты, когда активен автопилот. Если кто-то из водителей решит испортить салон или нарушить правила — камера это увидит.

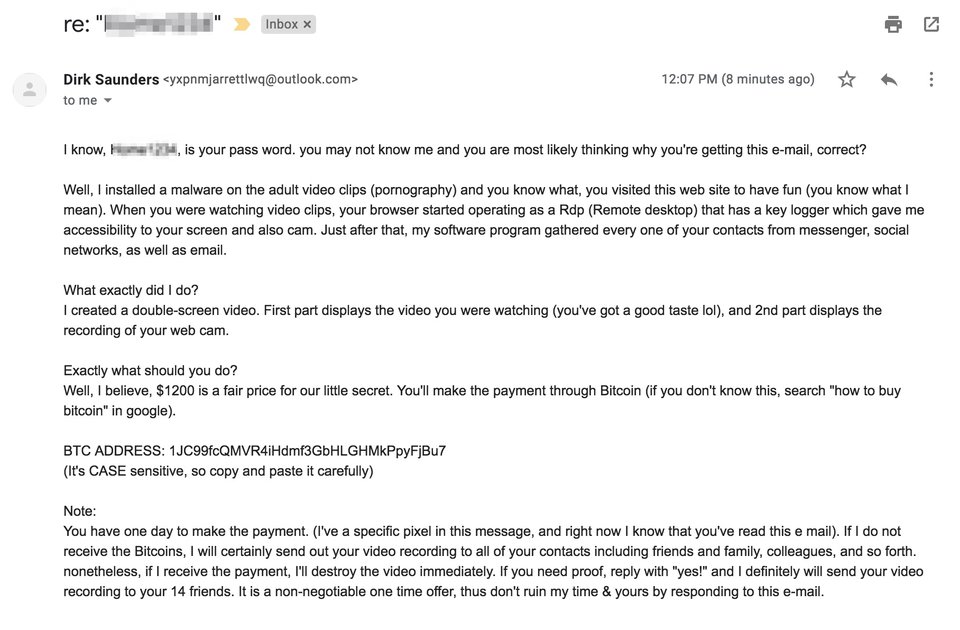

Двум владельцам Tesla Model 3 удалось задействовать камеру и показать всем, что попадает в фокус.

Ничего удивительного, обычная фотография салона. Можно видеть, что в фокус попадают все сиденья, так что камера сможет оценить как действия водителя, так и действия пассажиров. Ведь они тоже могут начать портить салон, как это часто происходит в каршеринговых авто.

Кроме того, Илон Маск ранее упомянул еще одну возможность использования камеры. Она сможет записывать действия водителей и пассажиров во время активации функции Caraoke, которая доступна с момента обновления ПО до V10.

А еще камера будет помогать автомобилю распознавать водителя. Это нужно для персонализации «экосистемы» электрокара, включая развлечения, микроклимат и т.е. Все это будет подстраиваться под предпочтения водителей электромобиля с момента начала управления.

Сейчас, для того, чтобы задействовать камеру, нужно несколько аксессуаров. Один из них — Model 3 USB хаб от Jeda. А для записи контента требуется внешний накопитель.

Раньше Илон Маск заявлял о том, что электрокары можно сдавать в аренду и, таким образом, зарабатывать деньги, что позволит компенсировать средства на покупку. Ну а камера, как и говорилось выше, позволит фиксировать действия арендаторов.

И еще одна функция — «режим часового», о котором сообщалось еще в прошлом году. Благодаря этому режиму владелец всегда будет в курсе состояния автомобиля, даже когда в салоне никого нет. Так, Tesla покажет, что делает оставленный в салоне питомец или предупредит, если машину пытаются вскрыть.

Оригинал статьи Habrahabr.ru